Windowsに安易なパスワードを設定していませんか?

この記事では、HDDを入手することによりWindowsアカウントのパスワードがクラックできることを紹介します。

ここで紹介する手順は、脅威を説明するものであって、興味本位で使用する目的ではありません。悪用は厳禁です。

使用するツール

- VirtualBox

解析対象とするWindows 7をインストールします。 - Autopsy

Windowsベースのデジタル・フォレンジックツールです。ここからダウンロード可能です。

準備

クラック対象環境

今回は例とし、VirtualBox上のWindows7に対してディスクの解析を行います。

ターゲットとして、ありきたりなのと短いパスワードの2種類を用意します。

- user1: 123

- user2: password

- user3: P@sswordStrong1

HDDファイルのコンバート

解析対象となるVirtualBoxのvdiファイル(VDI形式)を、Autopsyツールで扱えるimgファイル(RAW形式)に変換します。

※物理HDDを対象とする、もしくは別仮想マシンを用いる場合は、各環境に合わせて準備してください。

対象Windowsをシャットダウンした後、VDIファイルを適当な作業フォルダにコピーして、管理者権限起動のコマンドプロンプトから下記実行します。

※この処理には、結構時間がかかります。

"C:\Program Files\Oracle\VirtualBox\VBoxManage.exe" clonehd test7.vdi test7.img --format raw※不要になったimgファイルは、管理者権限起動のコマンドプロンプトから下記コマンドで管理情報、およびファイル自体を削除することができます。

"C:\Program Files\Oracle\VirtualBox\VBoxManage.exe" list hdds

"C:\Program Files\Oracle\VirtualBox\VBoxManage.exe" closemedium disk {uuid} --delete解析

解析に必要となるSAM、SYSTEMファイルの入手

見知らぬWindowsのシステムディスク(test7.img)をどこからか入手した、と仮定して作業します。

Autopsyを起動し、新規ケースを作成をクリックします。

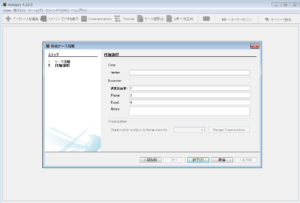

ケース名や他パラメータを適当に入力し、終了ボタンをクリックします。

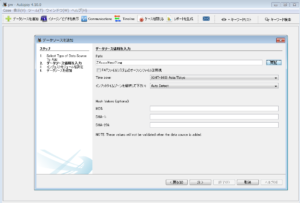

イメージファイルを選択し、次へをクリックします。

閲覧ボタンをクリックし、test7.imgファイルを選択したら、次へをクリックします。

インジェストモジュールを設定画面では、次へをクリックします。

解析が開始されるので、完了したら、終了ボタンをクリックします。

ディスクのサイズにより、時間を要する場合があります。

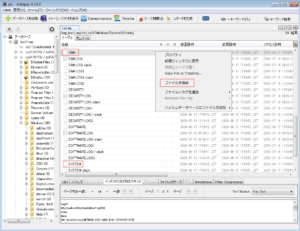

解析が完了したら、左メニューのデータソース–test7.imgから、システムドライブのボリュームを見つけます。

そのボリューム内の\Windows\System32\configフォルダ内にある、SAMおよびSYSTEMファイルを、それぞれ右クリックしてファイルを抽出します。

john the ripperによる解析

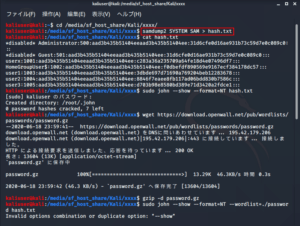

抽出したSAMおよびSYSTEMファイルをKali Linuxにコピーします。

ターミナルを起動し、下記コマンドでハッシュの一覧ファイルを作成します。

samdump2 SYSTEM SAM > hash.txt下記コマンドで、一般的な辞書ファイル(password)を入手します。

wget https://download.openwall.net/pub/wordlists/passwords/password.gz

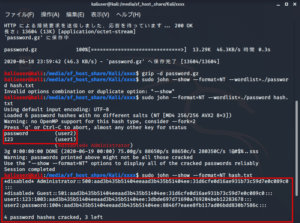

gzip -d password.gzハッシュ値とパスワードリストを用いて、パスワード解析を実行します。

sudo john --wordlist=./password --format=NT hash.txt

sudo john --show --format=NT hash.txt弱いパスワードのuser1、user2では簡単に解析されていることが分かるかと思います。

まとめ

簡単なパスワードは、容易に解析されてしまいます。

下記のような事項を、日頃の運用で検討されることを推奨いたします。

- 強い(長い)パスワードを設定する

一句詠うのも妙ですが、忘れないように… - HDD(ストレージ)は暗号化する

拾われて重要ファイルを抜かれないために。 - OSやAPの脆弱性を突かれないように、アップデートを実施する

リモートからの攻撃口を塞ぎます。

以上、Windowsユーザーのパスワードクラックについてでした。

コメント

[…] 2値を使って、hash.txtを取得しjohn ripperを実行すると、以前の記事同様にパスワードを解析することができる場合があります。 […]